Maßgeblich für viele Entscheidungen, die im IT-Bereich getätigt werden, sind die Trendstudien des Trendforschungsinstituts Gartner, die in verschiedenen Branchen Trendanalysen veröffentlichen. Die IT-Trends erscheinen meistens Ende Oktober und geben damit auch bis zu einem gewissen Grad den Weg für andere Studien vor.

Für den deutschsprachigen Leser unserer Website haben wir die Trends übersetzt (und dabei manche Absätze frei interpretiert), aber meistens doch Dr. Google bemüht und diesen übersetzen lassen. Den Originalartikel finden Sie hier.

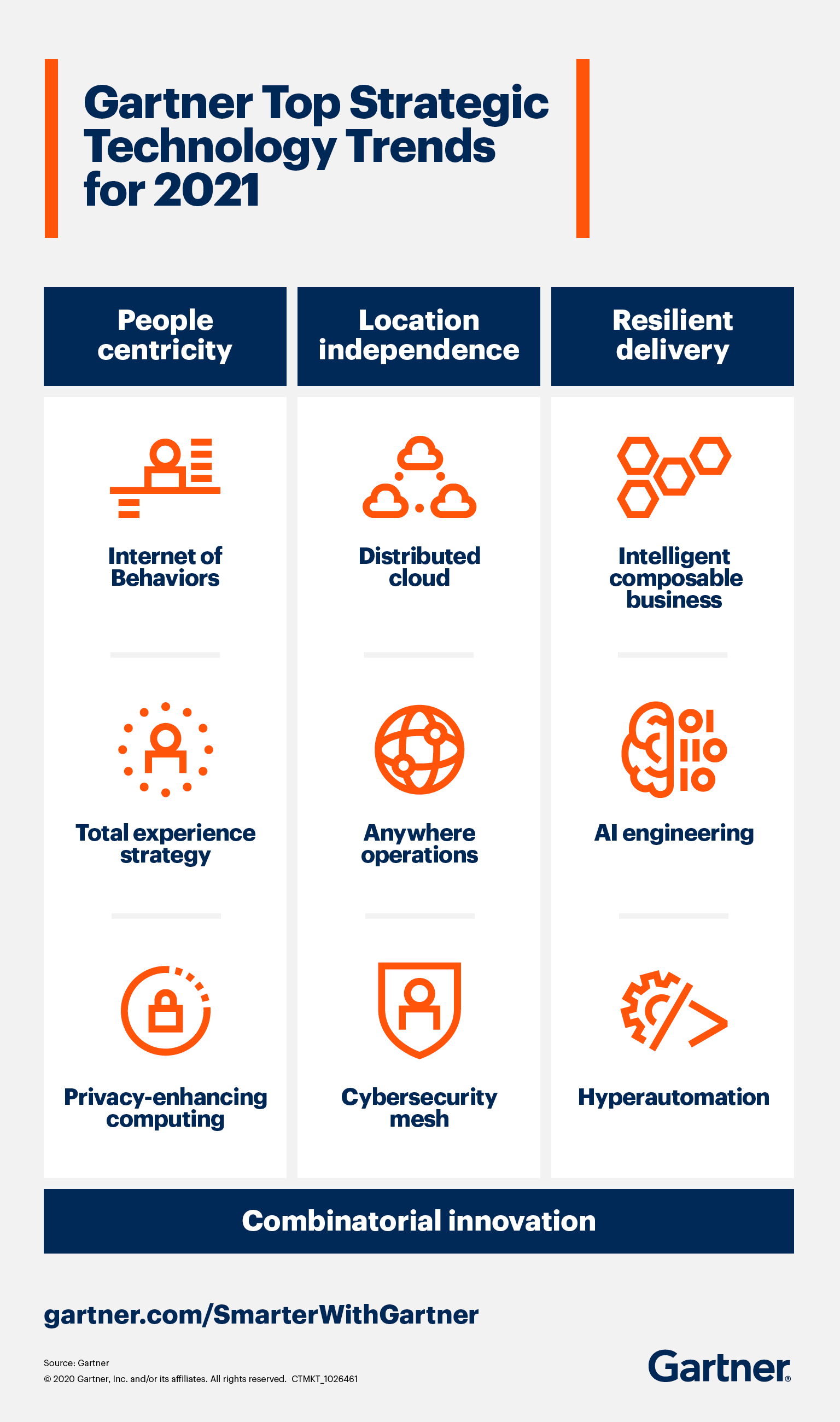

Überblick

Gartner teilt die aktuellen Trends in drei Rubriken. Diese werden als besonders wichtig erachtet:

People centricity

Der Mensch steht im Mittelpunkt der digitalen Transformation. Man geht davon aus, dass der Mensch bestimmt, welche Trends überleben werden.

Location independence

Vor allem durch COVID 19 wurde die Ortsabhängigkeit vieler Prozesse in Frage gestellt. Die Standortunabhängigkeit erfordert einen Technologiewandel, um diese neue Geschäftsversion zu unterstützen.

Resilient delivery

Ob Pandemie oder Rezession, Volatilität besteht in der Welt. Organisationen, die bereit sind, sich zu drehen und anzupassen, werden alle Arten von Störungen überstehen.

Die Trends

Internet of Behaviours (Internet des Verhaltens, IoB)

Wie das COVID-19-Protokollüberwachungsbeispiel zeigt, geht es beim IoB darum, Daten zur Änderung des Verhaltens zu verwenden. Mit einer Zunahme von Technologien, die den „digitalen Staub“ des täglichen Lebens sammeln – Daten, die sich über die digitale und physische Welt erstrecken – können diese Informationen verwendet werden, um das Verhalten durch Rückkopplungsschleifen zu beeinflussen.

Beispielsweise kann die Telematik bei Nutzfahrzeugen das Fahrverhalten überwachen, vom plötzlichen Bremsen bis zu aggressiven Kurven. Unternehmen können diese Daten dann verwenden, um die Leistung, das Routing und die Sicherheit des Fahrers zu verbessern.

IoB hat ethische und gesellschaftliche Auswirkungen, abhängig von den Zielen und Ergebnissen der Nutzung.

IoB kann Daten aus vielen Quellen sammeln, kombinieren und verarbeiten, darunter: Gewerbliche Kundendaten; Bürgerdaten, die von öffentlichen Stellen und Regierungsbehörden verarbeitet werden; sozialen Medien; gemeinfreie Bereitstellung der Gesichtserkennung; und Standortverfolgung. Die zunehmende Raffinesse der Technologie, die diese Daten verarbeitet, hat diesen Trend wachsen lassen.

Dieselben Verfahren, mit denen Krankenkassen körperliche Aktivitäten verfolgen, um die Prämien zu senken, könnten auch zur Überwachung von Lebensmitteleinkäufen verwendet werden. Zu viele ungesunde Gegenstände könnten die Prämien erhöhen. Datenschutzgesetze, die von Region zu Region unterschiedlich sind, werden die Annahme und den Umfang des IoB stark beeinflussen.

Total Experience (Gesamterfahrung)

Während der Technologietrend der letzten Jahre von „User Experience“ geprägt war (dem Benutzererlebnis bei der Verwendung von Technologie), geht Total Experience noch einen Schritt weiter: Es soll das gesamte Kundenerlebnis aus Sicht eines Anbieters verbessert werden, vom Erstkontakt, dem Marketing, der Terminvereinbarung, der Kaufabwicklung, bis hin zum Benutzererlebnis bei der Anwendung.

Beispielsweise hat ein Telekommunikationsunternehmen sein gesamtes Kundenerlebnis verändert, um die Sicherheit und Zufriedenheit zu verbessern. Zunächst wurde ein Terminsystem über eine vorhandene App bereitgestellt. Als Kunden zu ihrem Termin ankamen und sich innerhalb von 75 Fuß des Geschäfts befanden, erhielten sie zwei Dinge: 1) eine Benachrichtigung, die sie durch den Check-in-Prozess führte, und 2) eine Benachrichtigung, die sie darüber informierte, wie lange es dauern würde, bis sie sicher waren Betreten Sie den Laden und pflegen Sie soziale Distanz.

Das Unternehmen passte seinen Service auch an mehr digitale Kioske an und ermöglichte es den Mitarbeitern, ihre eigenen Tablets zu verwenden, um die Geräte der Kunden gemeinsam zu durchsuchen, ohne die Hardware physisch berühren zu müssen. Das Ergebnis war ein sicheres, nahtloses und integriertes Gesamterlebnis für Kunden und Mitarbeiter.

Privacy-enhancing computation (Datenschutzverbessernde Berechnung)

Im wesentlichen geht es darum, Daten in allen Phasen deren Verarbeitungszyklus bestmöglich zu schützen. Dafür werden 3 Technologien in Betracht gezogen:

- Vertrauenswürdige Umgebung, in der vertrauliche Daten verarbeitet oder analysiert werden können.

- Zentrale Analyse und Verarbeitung.

- Verschlüsselung der Daten und Algorithmen vor der Verarbeitung oder Analyse.

Dieser Trend ermöglicht es Unternehmen, bei der Forschung in verschiedenen Regionen und mit Wettbewerbern sicher zusammenzuarbeiten, ohne die Vertraulichkeit zu beeinträchtigen. Dieser Ansatz wurde speziell für die zunehmende Notwendigkeit entwickelt, Daten unter Wahrung der Privatsphäre oder Sicherheit gemeinsam zu nutzen.

Distributed cloud (Verteilte Cloud)

In der verteilten Cloud werden Cloud-Dienste an verschiedene physische Standorte verteilt. Der Betrieb, die Steuerung und die Entwicklung bleiben jedoch in der Verantwortung des öffentlichen Cloud-Anbieters.

Da Cloud Computing aufgrund der zentralistischen Vorgehensweise der großen Internetriesen mit samt NSA und Nicht-Einhaltung von Datenschutzgesetzen in Verruf gekommen ist, mussten die Anbieter neue Wege gehen:

Während sie selbst auf die Technologie die Hand drauf haben, wird die Datenspeicherung verteilt: Zum Beispiel in Länder mit höheren Datenschutzauflagen oder stärkeren Rechenzentren oder geringerer Steuerbelastung.

In Zusammenarbeit verschiedener weltweit verteilter Rechenzentrum werden Cloudservices so näher an den Verbraucher herangeführt und ermöglichen ihm höhere Bestimmtheit über seine Daten.

Anyhwere Operations

Ein „Anywhere“-Betriebsmodell ist heute von entscheidender Bedeutung, damit Unternehmen erfolgreich aus COVID-19 hervorgehen können. Im Kern ermöglicht dieses Betriebsmodell den Zugriff, die Bereitstellung und Aktivierung von Unternehmen überall dort, wo Kunden, Arbeitgeber und Geschäftspartner in physisch abgelegenen Umgebungen tätig sind.

Der Kern dieses Modells beruht auf „Digital First, Remote First“. Grundsätzlich soll alles digital und ohne physische Interaktion abgewickelt werden können. Das heißt nicht, dass der physische Raum nicht seinen Platz hat, aber er sollte digital erweitert werden, z.B. durch kontaktloses Bezahlen in einem physischen Geschäft.

Digital sollte immer die Standardeinstellung sein. Wo physische Interaktion einen Mehrwert bietet, kann diese für die Steigerung des Gesamterlebnisses eingesetzt werden. Oder die physische Interaktion war einfach vorher schon da und wird beibehalten.

Cybersecurity Mesh (Cybersicherheitsnetz)

Cybersecurity Mesh ist ein verteilter Architekturansatz zur skalierbaren, flexiblen und zuverlässigen Cybersicherheitskontrolle. Was bedeutet das?

Durch den Einsatz künstlicher Intelligenz und dem Zusammenführen physischer und digitaler Operationen werden Sicherheitsfragen immer komplexer. Gleichzeitig rückt der Datenschutz immer mehr in den Vordergrund.

Nun geht es darum, eine schützenswerte Einheit zu definieren (im Idealfall eine Person), und deren Interaktion im Cyberraum zu definieren. Alle Assets, mit denen diese Person in Kontakt kommt – und die durchaus verteilt sein können, müssen geschützt werden.

In der Folge muss ein Netz (ein Mesh) verschiedener Sicherheitsmaßnahmen definiert werden, die verteilt und für den gegebenen Anlassfall flexibel parametriert werden können.

Intelligentes modulares Geschäftsmodell (Intelligent composable business)

Ein intelligentes modular aufgebautes Unternehmen kann sich an die aktuelle Situation anpassen und grundlegend neu ordnen. Wenn Unternehmen ihre digitale Geschäftsstrategie beschleunigen, um eine schnellere digitale Transformation voranzutreiben, müssen sie agil sein und schnelle Geschäftsentscheidungen treffen, die auf den derzeit verfügbaren Daten basieren.

Um dies erfolgreich zu tun, müssen Unternehmen einen besseren Zugang zu Informationen ermöglichen, diese Informationen mit besseren Einsichten erweitern und in der Lage sein, schnell auf die Auswirkungen dieser Einsichten zu reagieren.

Dies beinhaltet auch die Erhöhung der Autonomie und Demokratisierung im gesamten Unternehmen, sodass Teile des Unternehmens schnell reagieren können, anstatt sich durch ineffiziente Prozesse festzumachen.

KI-Technik (AI Engineering)

Eine robuste KI-Engineering-Strategie erleichtert die Leistung, Skalierbarkeit, Interpretierbarkeit und Zuverlässigkeit von KI-Modellen und liefert gleichzeitig den vollen Wert von KI-Investitionen. KI-Projekte haben häufig Probleme mit Wartbarkeit, Skalierbarkeit und Governance, was sie für die meisten Unternehmen zu einer Herausforderung macht.

In den letzten Jahren wurde viel in künstliche Intelligenz investiert. Der Hype hat viele spezialisierte und isolierte Projekte hervorgebracht.

Nun geht es darum, diesen Hype zu zähmen und Projekte zu definieren, die mit Mainstream-Prozessen abgewickelt werden können.

Aufgrund des Governance-Aspekts der KI-Entwicklung entsteht eine verantwortungsbewusste KI, die sich mit Fragen des Vertrauens, der Transparenz, der Ethik, der Fairness, der Interpretierbarkeit und der Einhaltung von Vorschriften befasst.

Hyperautomation

Hyperautomation ist die Idee, dass alles, was in einer Organisation automatisiert werden kann, automatisiert werden sollte. Hyperautomation wird von Organisationen vorangetrieben, die über ältere Geschäftsprozesse verfügen, die nicht optimiert sind, was zu immens teuren und umfangreichen Problemen für Unternehmen führt.

Viele Unternehmen werden durch einen „Fleckerlteppich“ von Technologien unterstützt, die nicht schlank, optimiert, verbunden, sauber oder explizit sind. Gleichzeitig erfordert die Beschleunigung des digitalen Geschäfts Effizienz, Geschwindigkeit und Demokratisierung. Unternehmen, die sich nicht auf Effizienz, Effizienz und Geschäftsagilität konzentrieren, bleiben zurück.

Resumee

Die IT entwickelt sich rasant weiter. Während diese Zusammenfassung heute einen guten Überblick verschafft, kann morgen vieles davon bereits wieder veraltet sein. Dennoch bleibt einiges von dem, was heute „hip“ ist. Die Details können Sie gerne erforschen und hinterfragen.

Wir hoffen, dass Sie dazu Lust und das notwendige Basiswissen mitbekommen haben!

Ist doch cool, oder?

LG,

Sabine